Zagrożenie: Ataki typu spear-phishing na sektor edukacji

Data publikacji: 01.12.2020

Większość szkół i uczelni pracuje obecnie w trybie zdalnym, w związku z czym poczta e-mail wykorzystywana jest do bieżących kontaktów znacznie częściej niż kiedyś. Hakerzy już zaczęli to wykorzystywać.

Od czerwca do września 2020 r. analitycy firmy Barracuda zidentyfikowali ponad 3,5 miliona ataków typu spear-phishing, w tym ataki na ponad 1000 instytucji edukacyjnych, takich jak szkoły, uczelnie i uniwersytety.

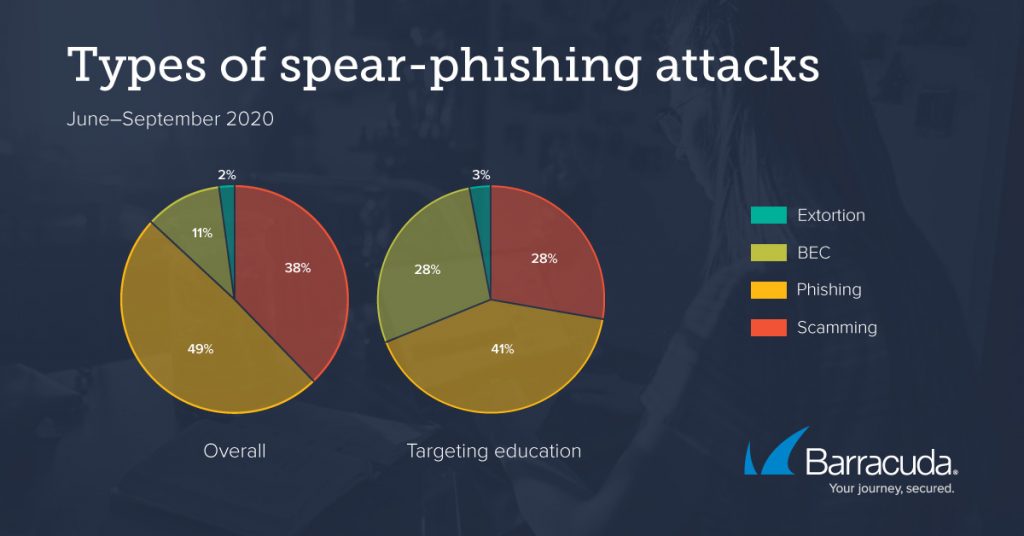

Analitycy odkryli, że prawdopodobieństwo włamania na biznesową pocztę e-mail (ang. BEC – Business Email Compromise) instytucji edukacyjnej jest ponad dwukrotnie większe niż w przypadku przeciętnej organizacji. Ponad 25% ataków typu spear-phishing wymierzonych w sektor edukacyjny, było starannie przygotowanym atakiem BEC.

Przyjrzyjmy się bliżej trendom, które analitycy Barracuda odkryli w sposobach atakowania szkół przez cyberprzestępców, a także rozwiązaniom, które mogą zostać wykorzystane do obrony.

Główne zagrożenie

Ataki typu spear-phishing na szkoły – Spear phishing to spersonalizowany atak phishingowy wymierzony w konkretną organizację lub osobę. Cyberprzestępcy nieustannie doskonalą sposoby w jaki wykorzystują takie działanie przeciwko organizacjom z różnych branż – w tym edukacji.

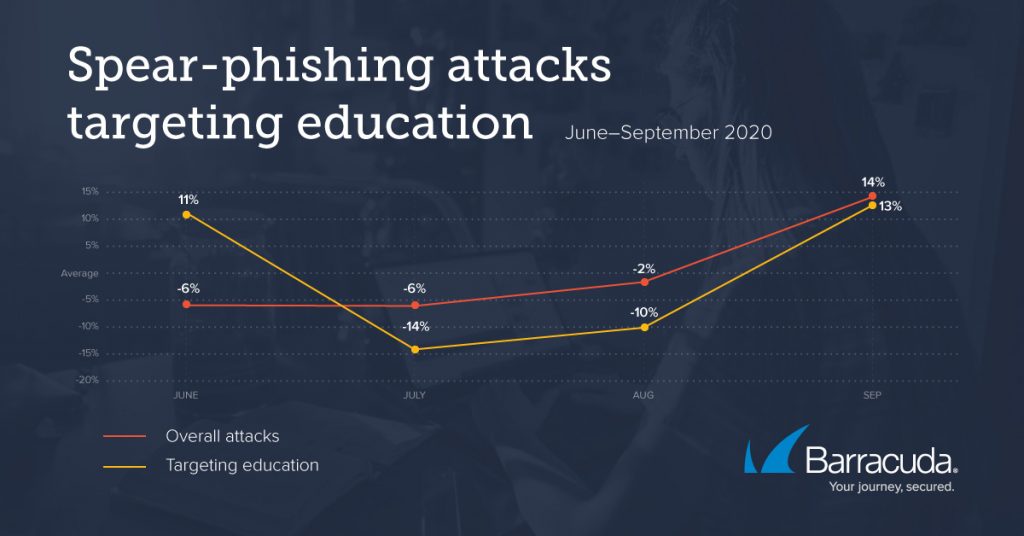

Badania Barracudy pokazują, że w miesiącach letnich cyberprzestępcy równomiernie atakowali organizacje z różnych branż, choć odnotowano znaczny wzrost liczby ataków we wrześniu. Dla porównania, w przypadku sektora edukacyjnego, w okresie wakacji nastąpił znaczny spadek liczby ataków typu spear phishing – od 10% do 14% poniżej średniej. Natomiast we wrześniu, po rozpoczęciu roku szkolnego, liczba ataków wzrosła do poziomu z czerwca.

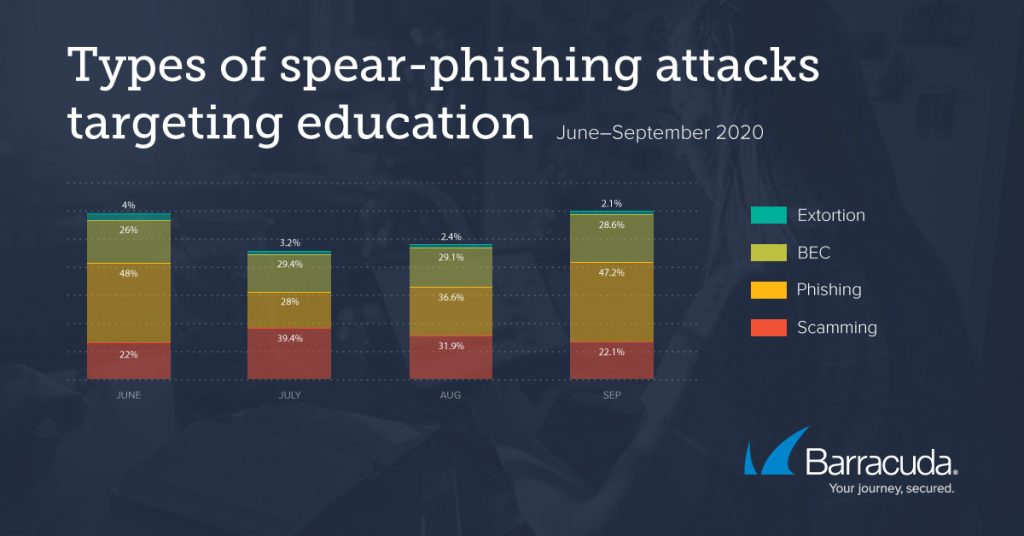

Cyberprzestępcy dostosowali także metodę ataku do okresu – przerwy wakacyjnej. W lipcu i sierpniu dominowały oszustwa wykorzystujące masowe, mniej ukierunkowane wiadomości e-mail.

Ataki ukierunkowane, takie jak phishing obejmujący podszywanie się pod usługi, były znacznie częstsze w ciągu roku szkolnego. W czerwcu i wrześniu stanowiły prawie połowę wszystkich zagrożeń typu spear phishing skierowanych przeciwko szkołom (odpowiednio 47% i 48%). Liczba ta spadła o ponad połowę w lipcu, kiedy placówki zostały zamknięte na okres wakacyjny. Analitycy Barracuda zaobserwowali podobny trend w przypadku ataków na firmową pocztę e-mail, których liczba wzrosła w okresie szkolnym. W innych branżach rozkład różnych typów ataków pozostawał względnie stabilny przez kolejne miesiące.

Szczegóły

Według analizy ekspertów z Barracuda, do przeprowadzania 86% wszystkich ataków BEC wymierzonych w sektor edukacyjny wykorzystywano konta Gmail. Zaobserwowano podobną zależność w przypadku ataków na inne organizacje, do których hakerzy także preferują konta Gmail. Cyberprzestępcy wolą korzystać z dobrze znanych dostawców poczty elektronicznej (takich jak Gmail), gdyż są one łatwe do zarejestrowania, bezpłatne i mają wyższą reputację, co ułatwia prowadzenie ukierunkowanych ataków BEC.

Atakujący dostosowują swoje złośliwe adresy e-mail, używając terminów takich jak „dyrektor”, „kierownik działu”, „szkoła” i „prezes”, aby wyglądały i brzmiały bardziej przekonująco. Zaobserwowane przez analityków adresy e-mail, używane w atakach BEC na szkoły, obejmują:

• headofdepartment600@gmail.com

• pprincippaledu@gmail.com

• boardofdirectors2334@gmail.com

• school_principal007@my.com

• headofschoolmail2000@gmail.com

• Presidentedu2002@gmail.com

• principalmail142@gmail.com

• theschoolprincipalerin@gmail.com

Cyberprzestępcy tworzą ukierunkowane, odpowiednie tytuły wiadomości, które przyciągają uwagę ofiary i mają tworzyć wrażenie pilności. Z obserwacji wynika, że tematami znacznej liczby ataków wykorzystujących COVID-19 było:

• NOWE AKTUALIZACJE COVID19

• Kontynuacja aktualizacji Covid-19 już teraz

• SZKOLNE SPOTKANIE COVID-19

• Re: Bądź bezpieczny

Przejęte konta EDU używane jako platformy do ataków e-mailowych

Analitycy Barracuda przeanalizowali również złośliwe wiadomości e-mail wysłane z potencjalnie zagrożonych kont wewnętrznych.

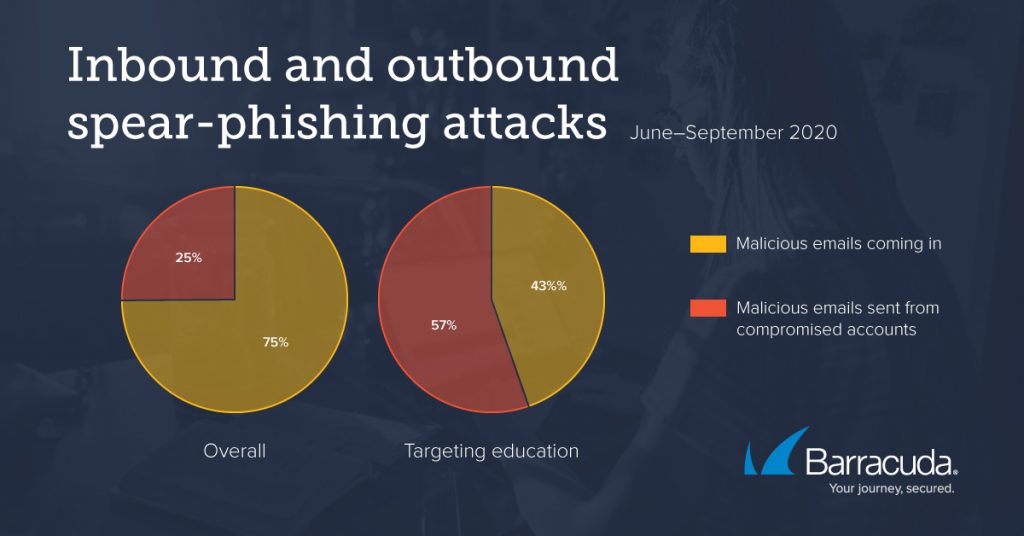

Analiza łącznej liczby złośliwych wiadomości (zarówno przychodzących, jak i wychodzących) wysłanych do wszystkich organizacji, wykazała, że około 25% wykrytych wiadomości wysłano z wewnętrznych kont e-mail. Odsetek ten był znacznie wyższy w sektorze edukacyjnym – 57% szkodliwych wiadomości e-mail wysłano z przejętych kont wewnętrznych. Oznacza to, że z kont wewnętrznych w sektorze edukacyjnym wysłano więcej złośliwych wiadomości niż otrzymano.

Przejęte konta są bardzo cenne dla cyberprzestępców ze względu na wysoki stopień zaufania do wiadomości otrzymanych z takich adresów, przez co stanowią doskonały punkt wyjścia do dalszych ataków.

Jak chronić instytucję edukacyjną?

- Zainwestuj w ochronę przed ukierunkowanymi atakami phishingowymi.

Sektor edukacji jest celem ataków, takich jak podszywanie się pod usługi czy włamanie do biznesowej poczty e-mail. Atakujący wiedzą i wykorzystują fakt, że organizacje edukacyjne często nie posiadają tak zaawansowanych zabezpieczeń, jak inne organizacje. Szkoły, uczelnie i uniwersytety powinny potraktować zabezpieczenie poczty e-mail priorytetowo i wdrożyć zabezpieczenia, które wykorzystują sztuczną inteligencję do identyfikowania nietypowych nadawców i maili. Ta dodatkowa warstwa ochrony, będąca uzupełnieniem tradycyjnych bram pocztowych, zapewni znaczną ochronę przed atakami typu spear-phishing, zarówno pracownikom, jak i studentom.

- Już dziś uzyskaj ochronę przed przejęciem konta.

Instytucje edukacyjne są bardziej podatne na przejęcia niż przeciętne organizacje, ponieważ często nie posiadają niezbędnych narzędzi i zasobów do ochrony przed tym zagrożeniem. Zainwestuj w technologię, która pozwoli zidentyfikować podejrzaną aktywność i potencjalne oznaki przejęcia konta.

- Popraw świadomość cyberbezpieczeństwa wśród uczniów i pracowników.

Użytkownicy są ostatnią linią obrony. Informuj ich o zagrożeniach związanych z pocztą elektroniczną, z którymi zmagają się obecnie instytucje edukacyjne. Upewnij się, że zarówno pracownicy, jak i studenci potrafią rozpoznawać ataki, rozumieją ich fałszywy charakter i wiedzą, jak i komu je zgłaszać. Szkolenie w zakresie świadomości bezpieczeństwa jest szczególnie ważne obecnie, gdy zdalne nauczanie jest powszechne, a uczniowie i nauczyciele polegają na technologii oraz poczcie elektronicznej zarówno w celach komunikacyjnych, jak i edukacyjnych.

- Skonfiguruj wewnętrzne zasady, aby zapobiec oszustwom z wykorzystaniem przelewów.

Wszystkie organizacje, w tym instytucje edukacyjne, powinny ustanowić i regularnie przeglądać obowiązujące zasady w celu zapewnienia prawidłowego przetwarzania danych osobowych i finansowych. Pomóż pracownikom uniknąć kosztownych błędów, tworząc wytyczne i wdrażając procedury potwierdzania wszystkich wniosków e-mail o przelewy i zmiany płatności. Wymagaj osobistego lub telefonicznego potwierdzenia i / lub zgody wielu osób dla wszystkich transakcji finansowych.

Źródło: www.blog.barracuda.com

Autor: Mike Flouton (Barracuda Networks)